Eveniment

ALERTĂ: Dispozitivele cu Android, infectate de la distanță iar utilizatorii nu observă nimic. Ce este Rafel Remote Access Tool

Rafel Remote Access Tool (RAT) reprezintă un tip de malware conceput pentru sistemele Android, prezentă și în România, transmit reprezentanții Directoratului Național pentru Securitate Cibernetică. Dispozitivele cu Android, infectate de la distanță iar utilizatorii nu observă nimic. Odată infectat, dispozitivul este controlabil de atacator: poate filma sau poate rula orice aplicație, inclusiv tranzacțiile financiare, scrie alba24.ro.

Rafel Remote Access Tool (RAT) reprezintă un tip de malware conceput pentru sistemele Android, prezentă și în România, transmit reprezentanții Directoratului Național pentru Securitate Cibernetică.

Acesta conferă atacatorilor capacitatea de a gestiona dispozitivele infectate de la distanță, fără ca proprietarii acestora să fie conștienți de prezența sa.

Malware-ul poate evita detecția pentru perioade extinse, ceea ce îi sporește eficiența în cadrul atacurilor.

Recent, acesta a fost semnalat ca fiind prezent și în România, spun cei de la DNSC.

Rafel RAT reprezintă o amenințare cibernetică majoră, ce poate fi folosită pentru spionaj și atacuri ransomware sofisticate.

Evoluția sa de la un simplu instrument de spionaj la un malware multifuncțional reflectă adaptabilitatea și pericolul pe care îl reprezintă pentru utilizatorii de dispozitive cu sistem de operare Android.

Rafel Remote Access Tool: istoricul aplicației

Aplicația a fost dezvoltată inițial în anul 2021 și distribuită gratuit prin intermediul GitHub fiind preluată și dezvoltată inclusiv de grupări de tip Advanced Persistent Threat (APT).

Rafel RAT a câștigat rapid notorietate în rândul infractorilor cibernetici datorită capacităților sale extinse și modului facil de utilizare, generând preocupări serioase atât pentru utilizatorii de platforme Android cât și pentru experții în securitate cibernetică.

A fost utilizat în numeroase atacuri cibernetice în diverse regiuni, cu accent pe frauda financiară și spionajul corporativ.

Rafel RAT a fost dezvoltat și distribuit inițial pentru a obține acces la date sensibile de pe dispozitivele Android infectate, cum ar fi mesaje SMS, jurnale de apeluri, contacte, parole stocate, locații și fișiere media.

Cele mai vulnerabile telefoane

Malware-ul a fost adaptat ulterior pentru a efectua atacuri de tip ransomware, criptând fișierele utilizatorilor și cerând răscumpărări pentru deblocarea acestora.

Majoritatea victimelor acestor atacuri au utilizat telefoane Samsung, Xiaomi, Vivo și Huawei, iar 87,5% dintre dispozitivele utilizate aveau un sistem de operare Android depășit ce nu mai beneficia de actualizări de securitate.

Ultima campanie, desfășurată în 2024, a avut ca ținte entități de rang înalt, pe o arie geografică foarte largă, ce cuprinde Australia, China, Franța, Germania, Italia, Pakistan, România, și SUA.

Ce este și cum funcționează Rafel Remote Access Tool

În unele atacuri, victimele au fost convinse să instaleze RAT-ul prin intermediul unor aplicații foarte cunoscute (cum ar fi Black WhatsApp, Story Saver for Instagram etc.), aplicații de suport sau soluții antivirus.

În alte cazuri, atacurile au avut loc prin email-uri care foloseau tehnici de inginerie socială pentru a convinge destinatarii să deschidă documente atașate sau să acceseze site-uri web infectate, instalând astfel malware-ul pe dispozitivele proprii.

Niciunul dintre aceste atacuri nu necesită acces cu drept de administrator (root), astfel încât acestea operează cu succes pe dispozitive cu sisteme de operare nemodificate.

Rafel RAT funcționează foarte bine pe Android 12 și versiunile anterioare, dar au fost înregistrate atacuri reușite și asupra dispozitivelor cu Android versiunea 13.

Rafel Remote Access: ToolMetode de distribuție (vectori de atac)

E-mailuri de tip phishing: Infractorii cibernetici folosesc adesea e-mailuri atent concepute care par a fi din surse legitime, conținând link-uri sau atașamente care, atunci când sunt accesate, duc la instalarea Rafel RAT.

Site-uri web malițioase: Utilizatorii pot fi înșelați să viziteze site-uri web compromise sau false care exploatează vulnerabilități în sistemul Android sau folosesc tehnici de inginerie socială pentru a convinge utilizatorii să descarce malware-ul.

Aplicații false: Rafel RAT este frecvent deghizat ca aplicație legitimă, precum actualizări de sistem, jocuri populare sau aplicații utilitare.

Acestea sunt distribuite prin magazine de aplicații neoficiale sau link-uri de descărcare directă.

SMS și conturi de social media: Atacatorii pot folosi mesaje text sau platforme de social media pentru a răspândi link-uri către aplicații sau site-uri web infectate.

Ce este Rafel Remote Access Tool: Mod de instalare

Odată ce aplicația malițioasă este descărcată, aceasta solicită un set extins de permisiuni de la utilizator. Aceste permisiuni includ adesea acces la contacte, SMS-uri, jurnale de apeluri, cameră, microfon, stocare și date de localizare.

Malware-ul poate folosi tactici înșelătoare pentru a convinge utilizatorii să acorde aceste permisiuni, cum ar fi faptul că sunt necesare pentru funcționalitatea aplicației.

Rafel Remote Access Tool: Capacități și funcționalitate

Furt de date: Rafel RAT poate accesa și extrage o gamă largă de date sensibile, cum ar fi: contacte, mesaje SMS (inclusiv coduri 2FA), jurnale de apeluri, istoricul de navigare, parole stocate, informații financiare.

Înregistrare audio și video: Malware-ul poate activa silențios microfonul și camera dispozitivului pentru a înregistra acțiunile și împrejurimile utilizatorului.

Capturi de ecran: Poate face capturi de ecran ale dispozitivului, putând extrage informații sensibile precum datele de autentificare (utilizator, parole, PIN-uri).

Acces la fișiere: Rafel RAT poate naviga și descărca fișiere stocate pe dispozitiv, inclusiv fotografii, documente și copii de siguranță.

Urmărire GPS: Malware-ul poate monitoriza și raporta locația dispozitivului în timp real.

Control de la distanță: Atacatorii pot folosi Rafel RAT pentru a executa comenzi pe dispozitivul infectat, prin instalarea unor module suplimentare ale malware-ului sau prin desfășurarea unor acțiuni neautorizate.

Keylogging: Poate înregistra tastele apăsate, capturând parole și alte date sensibile.

Manipularea aplicațiilor: Rafel RAT poate lansa aplicații, modifica setările aplicațiilor și chiar dezinstala software-ul de securitate.

Compatibilitate extinsă: Suport pentru versiuni Android de la v5 la v13, acoperind o gamă largă de dispozitive vulnerabile.

Evitarea detectării: Evită detecția de către PlayProtect și alte soluții de securitate pentru dispozitivele mobile.

Rafel RAT comunică cu serverele de comandă și control operate de atacatori.

Această comunicare este adesea criptată pentru a evita detectarea de către software-ul de securitate.

Serverele C2 pot trimite comenzi către dispozitivele infectate și pot exfiltra datele dorite.

Când malware-ul obține privilegii de tip DeviceAdmin, acesta poate modifica parola ecranului de blocare.

În plus, prin utilizarea dreptului de administrare a dispozitivului poate bloca procesul de dezinstalare a malware-ului.

Dacă un utilizator încearcă să revoce privilegiile de administrator din aplicație, acesta schimbă parola și blochează ecranul, împiedicând orice încercare de intervenție.

Atacatorii utilizează un panou de control web, care funcționează fără a necesita cunoștințe avansate de programare.

Prin intermediul acestei interfețe, atacatorii pot monitoriza și controla dispozitivele mobile infectate și pot decide cu privire la următorii pași ai atacului.

Comanda GetContact, de exemplu, permite obținerea detaliilor privind persoanele de contact stocate pe dispozitivul victimei.

Acest lucru oferă accesul la informații personale sensibile existente pe dispozitiv, facilitând furtul de identitate, atacurile de inginerie socială sau exploatarea în continuare a contactelor victimei în scopuri rău intenționate.

O altă facilitate a malware-ului permite criptarea fișierelor folosind tehnologia AES, cu o cheie predefinită. Alternativ, poate șterge fișiere din dispozitivele infectate.

Conturile și tranzacțiile, în pericol

Agresorii cibernetici pot prelua mesaje SMS care conțin informații sensibile utilizând comanda GetSMS, inclusiv pentru a obține detalii despre autentificarea cu doi factori (2FA).

Acest lucru prezintă un risc semnificativ de securitate, deoarece codurile 2FA sunt utilizate în mod obișnuit pentru securizarea conturilor și tranzacțiilor.

Un astfel de server C2 a fost instalat pe site-ul web al unei entități guvernamentale din Pakistan (districtjudiciarycharsadda.gov[.]pk), și este funcțional din aprilie 2023 până în prezent, victimele fiind din diverse țări printre care USA, Rusia, China și România.

Rafel Remote Access Tool: Recomandări DNSC

Conștientizarea și măsurile de protecție adecvate sunt importante pentru a preveni infectarea și pierderea datelor.

Din cauza mecanismelor de protecție specifice, Rafel RAT adesea nu este detectat de software-ul antivirus clasic.

Recomandăm implementarea următoarelor măsuri de bază de securitate cibernetică:

Sporirea vigilenței este principalul atu avut oricând la dispoziție de către un utilizator obișnuit.

Manifestați atenție la verificarea e-mailurilor primite, în special a celor care conțin atașamente sau link-uri suspecte!

Descărcați aplicațiile doar din surse de încredere, folosind doar magazinele oficiale, cum ar fi Google Play Store.

Analizați cu atenție permisiunile aplicațiilor solicitate la instalare sau la actualizare și fiți precauți la aplicațiile care solicită permisiuni excesive sau inutile.

Scanați cu o soluție de securitate instalată pe dispozitiv sau cu una disponibilă gratis online, link-urile sau atașamentele suspecte. Nu uitați să aplicați la timp update-urile pentru aceste soluții de securitate!

Pentru a vă proteja eficient împotriva ransomware, trebuie să vă concentrați în principal pe poarta principală de acces a acestuia: comunicarea prin e-mail.

Acestea se ascund adesea sub forma unor fișiere, aparent legitime, ce permit atacatorilor accesul la sistem și rularea unor programe de exfiltrare și/sau criptare a fișierelor de pe dispozitivele compromise.

Actualizați de urgență sistemele de operare, programele antivirus, browser-ele web, clienții de e-mail și alte programe utilitare.

Realizați periodic sesiuni de training cu personalul. Acestea sunt necesare atât pentru conștientizare/prevenire, cât și pentru a ști ce este de făcut în cazurile în care au loc incidente de securitate cibernetică, astfel încât acestea să fie gestionate eficient.

Nu ezitați să contactați Directoratul Național de Securitate Cibernetică (DNSC), în cazul în care suspectați că dispozitivele din cadrul entității dumneavoastră au fost compromise sau sunteți subiectul unui atac cibernetic.

Urmăriți Botosani24.ro și pe ![]() Google News

Google News

Dacă ți-a plăcut articolul și vrei să fii la curent cu ce scriem:

ȘTIREA TA - Dacă ești martorul unor evenimente deosebite, fotografiază, filmează și trimite-le la Botosani24 prin Facebook, WhatsApp, sau prin formularul online.

Eveniment

Rezultatele tragerilor la LOTO de duminică, 15 februarie 2026

LOTERIA ROMÂNĂ a continuat, duminică, 15 februarie 2026, seria extragerilor Loto 6/49, Noroc, Joker, Noroc Plus, Loto 5/40 și Super Noroc.

Numerele extrase, 15 februarie 2026:

Loto 6/49: 1, 23, 33, 48, 2, 35

Loto 5/40: 3, 9, 14, 15, 24, 33

Joker: 26, 43, 5, 18, 7 +18

Noroc: 5, 3, 8, 6, 5, 3, 5

Noroc Plus: 5, 0, 5, 5, 8, 3

Super Noroc: 8, 0, 2, 6, 0, 5

Eveniment

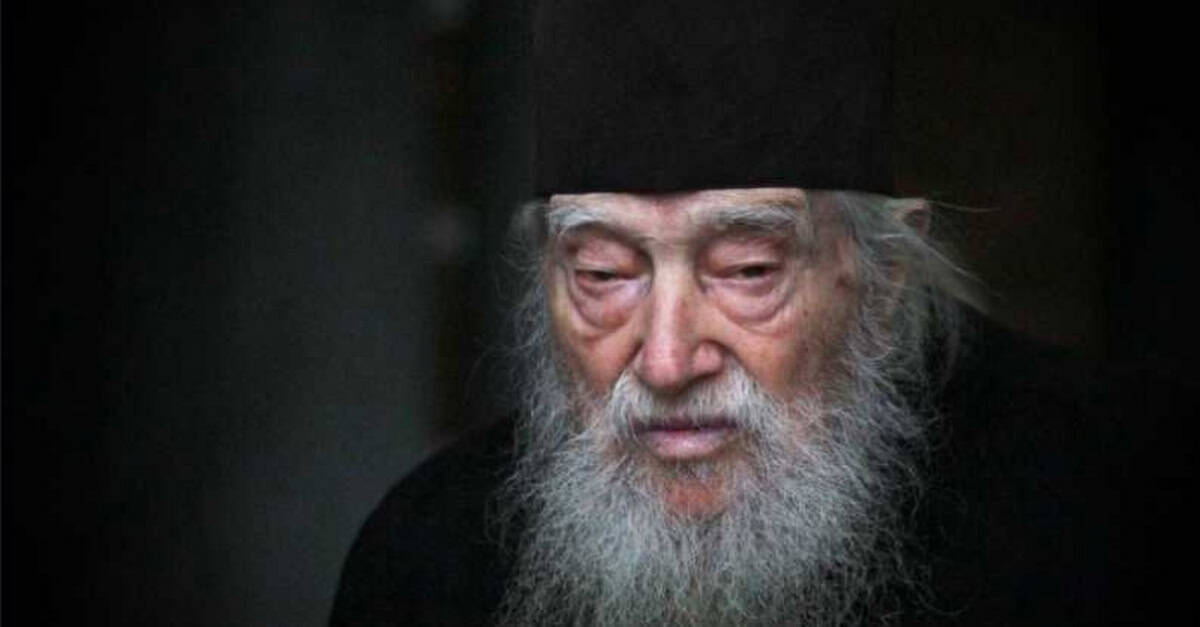

Duhovnicul de la Botoșani care a slujit șapte decenii la Mănăstirea Curtea de Argeș a trecut la Domnul la 102 ani

Arhimandritul Climent Haralamb, unul dintre cei mai longevivi și respectați slujitori ai Bisericii, a trecut la Domnul duminică, puțin după miezul nopții, la vârsta de 102 ani, după o viață dedicată credinței și slujirii aproapelui.

Trupul neînsuflețit a fost depus în Paraclisul Arhiepiscopal de la Mănăstirea Curtea de Argeș, locul unde părintele a slujit neîntrerupt timp de șapte decenii și unde a devenit un reper duhovnicesc pentru mii de credincioși.

Arhimandritul Climent Haralamb s-a născut la 4 aprilie 1923, în localitatea Lunca din județul Botoșani, fiind al doilea dintre cei șapte copii ai familiei. Chemarea spre viața monahală s-a arătat încă din tinerețe, când a intrat ca frate în obștea Mănăstirii Cozancea, sub îndrumarea cunoscutului duhovnic Paisie Olaru, ale cărui sfaturi le-a păstrat și le-a dăruit mai departe fiilor săi duhovnicești.

În 1948 a fost tuns în monahism, iar ulterior a fost hirotonit ierodiacon și ieromonah. Din 1953 a viețuit la Mănăstirea Cetățuia din Iași, iar câțiva ani mai târziu a revenit definitiv la Mănăstirea Curtea de Argeș, unde și-a împlinit întreaga lucrare pastorală.

De-a lungul vieții, părintele Climent s-a remarcat ca un povățuitor blând și statornic, căutat de credincioși din Argeș și din întreaga țară, pentru cuvântul său liniștitor și sfatul duhovnicesc.

În anul 2023 a fost distins cu Crucea Patriarhală, ca recunoaștere a celor șapte decenii de slujire la racla Sfintei Mucenițe Filoteea și a devotamentului său față de Biserică.

Slujba de înmormântare va avea loc marți, de la ora 12:00, la Paraclisul Arhiepiscopal, unde credincioșii sunt așteptați să își ia rămas-bun de la duhovnicul care și-a închinat întreaga viață lui Dumnezeu.

Plecarea sa lasă un gol adânc, dar și o moștenire de credință, răbdare și slujire, care pornește din Botoșani și se întinde peste generații.

Eveniment

Zilele de concediu neefectuate din 2024 pot fi luate și în 2026. Termenul limită pe care trebuie să-l știe angajații

Zilele de concediu neefectuate din 2024 pot fi utilizate și în 2026. Angajații care nu au reușit să își ia integral concediul de odihnă aferent anului 2024 pot beneficia în continuare de aceste zile libere, conform prevederilor legale în vigoare, relatrează alba24.ro. Conform prevederilor Codului muncii, termenul limită pentru utilizarea zilelor de concediu rămase din anul 2024 este 30 iunie 2026.

Potrivit Legii 53/2003 – Codul muncii, salariații au dreptul la concediu de odihnă anual plătit. Legea interzice renunțarea, cesionarea sau limitarea acestui drept, asigurând astfel protecția angajaților împotriva oricăror presiuni sau situații care ar putea să îi priveze de perioada de odihnă.

Durata minimă și modalitatea de stabilire a concediului de odihnă

Potrivit legii, durata minimă a concediului de odihnă anual este de 20 de zile lucrătoare. Durata efectivă a concediului de odihnă anual se stabilește în contractul individual de muncă, cu respectarea legii și a contractelor colective de muncă aplicabile.

La stabilirea duratei concediului de odihnă anual, perioadele de incapacitate temporară de muncă, cele aferente concediului de maternitate, concediului paternal, concediului de risc maternal, concediului pentru îngrijirea copilului bolnav, concediului de îngrijitor și perioada absenței de la locul de muncă în urma unor evenimente familiale deosebite se consideră perioade de activitate prestată.

Sărbătorile legale în care nu se lucrează, precum și zilele libere plătite stabilite prin contractul colectiv de muncă aplicabil nu sunt incluse în durata concediului de odihnă anual.

Zilele de concediu rămase din 2024 pot fi luate în 2026

Potrivit Codului muncii, în cazul în care salariatul, din motive justificate, nu poate efectua, integral sau parțial, concediul de odihnă anual la care avea dreptul în anul calendaristic respectiv, cu acordul persoanei în cauză, angajatorul este obligat să acorde concediul de odihnă neefectuat într-o perioadă de 18 luni începând cu anul următor celui în care s-a născut dreptul la concediul de odihnă anual.

Aplicând această regulă, zilele de concediu din 2024 care nu au fost utilizate pot fi luate până cel târziu la 30 iunie 2026.

Pentru perioada concediului de odihnă salariatul beneficiază de o indemnizație de concediu, care nu poate fi mai mică decât salariul de bază, indemnizațiile și sporurile cu caracter permanent cuvenite pentru perioada respectivă, prevăzute în contractul individual de muncă.

Compensarea în bani a concediului de odihnă neefectuat este permisă numai în cazul încetării contractului individual de muncă.

Cultura

MOMENTUL DE CULTURĂ. CU GEORGICĂ MANOLE (430)

O rubrică realizată de profesor Georgică Manole, scriitor, epigramist:

DIN CAIETUL MEU DE ÎNSEMNĂRI

Daniel Cristea-Enache, în „Luceafărul de dimineaţă” nr. 2 din 2021, scrie despre geneza volumelor „La Lilieci” ale lui Marin Sorescu. Scrie la un moment dat: „Mai aproape de adevăr pare a fi versiunea oferită de George Sorescu, şi anume aceea că poetul s-a documentat pentru scrierea ciclului „La Lilieci” vorbind cu mama lui, aşa cum – adaug eu – un etnolog sau un antropolog culeg şi arhivează mărturii orale pentru a realiza un studiu bazat pe elemente şi aspecte din „teren”. Dacă îi dăm credit lui George Sorescu, această modalitate de documentare a fost sistematică, ea nefiind făcută numai în faza de proiect sorescian, de schiţă a Bulzeştiului poetic, ci şi după apariţia cărţii întâi, în 1973. Inclusiv după primul volum din „La lilieci”, Sorescu va continua să scotocească prin memoria „homerică” a mamei lui: „- De exemplu, într-o scrisoare din 1974, îi cerea să facă o listă cu poreclele din Bulzeşti. – O listă în scris? – Da, i le-a scris pe un caiet dictando, îl mai păstrez şi acum. Dar i-a şi reproşat: „Marine, mai scrie şi tu d’ele bune, că ne-am făcut dracu’ de râs. Suntem şi noi de neam”. Apăruse primul volum din „La Lilieci” şi vecinii începuseră să murmure, pentru că nu se simţeau flataţi de prezentare.”

Andrei Pleşu, în „Dilema veche” nr. 884 din martie 2021, scrie „Despre domni”. Reţin: „Un mare sfânt, Francois de Sales (1567 – 1622), pare să-l impresioneze atât de mult pe celebrul Henric al IV-lea al Franţei încât, de la înălţimea prestigiului său regal, i-a dedicat următorul portret: „O pasăre rară! Evlavios şi învăţat! Dar nu numai atât: e şi un gentilom. Combinaţie rară”. Evavlios, învăţat şi domn. Eu văd în jur ori evavlioşi neînvăţaţi, ori învăţaţi lipsiţi de evavlie. Iar despre „domni”, nici nu poate fi vorba…”;

Redau aici poezia „Mingea” scrisă de Johann Peter Eckermann: „Pe pajiştea din dosul morii, sub cer clar, / Tu născocit-ai jocuri iar şi iar. / Din albul voal, legat meşteşugit, / Cea mai rotundă minge-ai făurit. / Mi-ai aruncat-o mie, eu iute înapoi, / Şi o prindeam cu-ndemânare, / Gustând euforia pură, amândoi. / De mingea năzuia, zburând, în zare, / Ea tot în zbor se îndrepta spre tine, înapoi. // Părea că intră-n joc şi soarele cel blând, / Căci ne jucam senini, netulburat, / Iar mingea pildă deveni curând / Zborului meu de-a reveni la tine”;

Radu Vancu, în „Dilema veche” nr. 884 din martie 2021, despre exigenţele sale ca cititor: „Tot ce am citit, tot ce am cerut nu numai literaturii scrise, ci şi celei citite a avut exact aceleaşi exigenţe. Toată literatura pe care am citit-o (atâta cât e) am înţeles-o şi am verificat-o după criteriul decisiv al construirii de prezenţe şi de continuităţi. Câtă vreme făcea asta, era literatură pentru mine. Dacă nu o făcea, putea fi literatură pentru altcineva – pe mine nu mă mai interesa. Fiindcă era literatură din care îngerul nominal pe care-l căutam era absent.”

O pagină întreagă de poezie publică Angela Marcovici în „România literară” nr. 11 din 2021. Reţin o definiţie în versuri a singurătăţii: „singurătatea este un animal / o puma, un tigru, / este agresivă, sângeroasă, te atacă / pe la spate / în mâini cu cuţite zgrunţuroase / ce-ţi intră în spatele frunţii / te înconjoară de la distanţă / fără iubire / trebuie să te pregăteşti / să faci instrucţie pentru / a o privi în ochi / în genunchi să stai în faţa ei / cu ochii întunecaţi şi lucioşi / cu cearcănele pustii / să priveşti în gol”;

Am citit, am reţinut: Daniel Cristea-Enache: „O diferenţă între articolul de ziar şi cel publicistic (unii continuă să le confunde) este că primul ne spune mai mult despre evenimentul zilei care tocmai a trecut, fiind înlocuit de cel al zilei următoare, în timp ce tableta publicistică este importantă mai ales prin unghiul personal şi stilistica autorului ei. Iată de ce textele publicistice se pretează de obicei reunirii lor în volume, pe când cele jurnalistice, mult mai rar”; Gaston Bachelard: „Cu cât o creaţie izbuteşte a fi mai novatoare, cu atât apare ca un produs al fermei conştiinţe, fie şi inaparente”; Horia Corcheş: „În fiecare dintre noi există tiranul, molâul şi regele. Accesarea uneia sau a alteia dintre ipostaze este singura alegere”;

Mircea Anghelescu, în „România literară” nr. 11 din 2021, scrie despre Nicolae Iorga. În cursul comentariului critic este reluat un pasaj al lui Alexandru Ciorănescu, fost student al lui Iorga, în care se prezintă cum citea profesorul lui: „Avea obiceiul să citească revistele şi cărţile, vertical, de la rândul unu la rândul ultim. Nu citea toată pagina, pentru că pagina o vedea toată, de sus în jos, şi nu se oprea decât unde vedea ceva nou pentru el, sau care îl interesa. De multe ori l-am văzut la Academia Română, unde eu citeam în sala de lectură. Iorga venea şi pleca repede, după ce scotocise în rafturile unde puneau ultimele cărţi şi reviste străine primite de Academie. Am avut astfel de două sau de trei ori posibilitatea de a-l controla. Iorga lua de exemplu o revistă de antichităţi greco-romane, încă netăiată: se uita la conţinut, pagină cu pagină, citind nu numai pe verticală, dar şi pieziş, ridicând cu degetul colţurile paginilor netăiate şi lărgind spaţiul între pagini, ca să poată privi până sus. Operaţia era extrem de grea; am încercat-o şi eu, folosind revista pe care el o citise şi o pusese în raft, şi abia am văzut despre ce era vorba, fără să pot urmări niciun text. Terminând operaţia, am plecat repede pe urma lui Iorga, care mergea de la Academie la Universitate. Am asistat la ora lui de curs şi mi-am dat seama că vorbea despre articolul pe care îl citise în fugă şi pe care îl comenta şi critica în aulă.”;

Cristian Pătrăşconiu publică în România literară” nr. 11 din 2021 un interviu cu poetul Ovidiu Genaru, considerat a fi un „Cehov al Moldovei”, un „atlet al melancoliei” şi care îşi scrie poemele cu „corn, alamă şi piele de şarpe”. Interviul merită citit din două perspective care vizează: originalitatea întrebărilor puse şi calitatea răspunsurilor date. Se întreabă şi se vorbeşte despre „timpul poetic”, „timpul ideal al poeziei”, „vârsta de aur a poeziei”, „terapia cu îngeri” în pandemie, „ce mai pot face îngerii pentru poezie”, „inflaţia / deficitul de cer, de zei, de înălţime, de îngeri în poezie”, „poezia ca soluţie individuală sau soluţie colectivă” etc.

-

Economie3 ani ago

Economie3 ani agoManagerul celei mai puternice companii de la Botoșani s-a sinucis

-

Eveniment3 ani ago

Eveniment3 ani agoCe se poate construi fără autorizație. Noi reguli pentru avizarea documentelor

-

Eveniment3 ani ago

Eveniment3 ani agoFOTO: Biserica Ortodoxă este în DOLIU. Un preot îndrăgit, profesor universitar, și-a pierdut viața într-un accident cumplit

-

Eveniment4 ani ago

Eveniment4 ani agoFOTO: „Doamne, îndură-te de bătrâni, de tineri, de pruncii de la sân!”. Sute de oameni s-au rugat în genunchi la Buzeni

-

Actualitate3 ani ago

Actualitate3 ani agoDe la 1 august sau 1 septembrie 2023 salariul minim ar putea crește din nou

-

Actualitate3 ani ago

Actualitate3 ani agoFiica unor profesori de excepție din Botoșani a luat 10 la TITULARIZARE, una dintre cele șase note maxime la nivel național

-

Eveniment4 ani ago

Eveniment4 ani agoPlânge dealul, plânge valea: „Mor animalele de sete”. Aproape un sfert din judeţul Botoşani în pragul disperării din cauza apei

-

Eveniment3 ani ago

Eveniment3 ani agoFOTO: Un autobuz cu pasageri a luat foc în mers